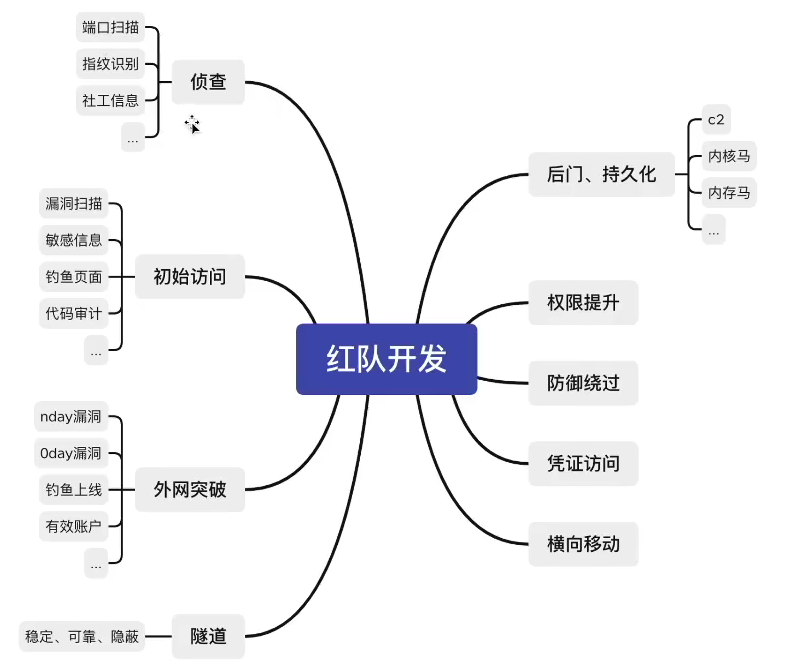

【笔记】小火炬公开课

企业SRC中DOS漏洞的挖掘

Excel表格函数REPT DOS

1 | =REPT("A",100000000000000) |

1 | =REPT("A",10) |

服务器直接dos(高危,严重)

功能点重放包dos(取决于功能点重要程度)

客户都dos(中危)

可能存在漏洞:在线文档 在线扫描表格 在线格式转换 导入表格

ZIP炸弹DOS(低危)

参考文章:https://blog.csdn.net/u013469753/article/details/119342235

文档XXE,XEE的基本原理和使用

XXE

1 | <!DOCTYPE ABC [ |

XEE

excel powerpoint word文件实际上只是XML文档的zip文件

1 | <!DOCTYPE w:t [ |

1 | <!DOCTYPE w:t [ |

逻辑漏洞

并发

短信轰炸

购买/转账/退款/重置

投票/集卡/集能量/抽奖

FUZZ

用户名枚举/密码爆破

验证码爆破

支付逻辑

直接改(价格可控)

1 | example.com/buy?id=1&money=0.01 |

负数消费/提现

四舍五入

最大值溢出

本博客所有文章除特别声明外,均采用 CC BY-NC-SA 4.0 许可协议。转载请注明来源 Ra6b1t!